ZoomEye及其他类似网络空间搜索引擎

ZoomEye及其他类似网络空间搜索引擎

ZoomEye 是一款针对网络空间的搜索引擎,收录了互联网空间中的设备、网站及其使用的服务或组件等信息。 ZoomEye 拥有两大探测引擎:Xmap 和 Wmap,分别针对网络空间中的设备及网站,通过 24 小时不间断的探测、识别,标识出互联网设备及网站所使用的服务及组件。研究人员可以通过 ZoomEye 方便的了解组件的普及率及漏洞的危害范围等信息。 虽然被称为 “黑客友好” 的搜索引擎,但 ZoomEye 并不会主动对网络设备、网站发起攻击,收录的数据也仅用于安全研究。ZoomEye 更像是互联网空间的一张航海图。ZoomEye 兼具信息收集的功能与漏洞信息库的资源,对于广大的渗透测试爱好者来说以一件非常不错的利器。

ZoomEye 的一些主要特点和功能:

设备搜索: ZoomEye 允许用户通过关键字、IP 地址、域名等进行设备搜索。用户可以使用不同的搜索条件来定位特定类型的设备。

图形化界面: ZoomEye 提供了图形化的用户界面,以便用户更直观地浏览和分析搜索结果。图谱和图形化视图有助于用户理解设备之间的关系。

漏洞检测: ZoomEye 可以帮助用户发现互联网上的设备中存在的潜在漏洞。它可以通过检查设备的服务、开放端口等信息来提供漏洞的线索。

定期扫描: ZoomEye 支持定期扫描,使用户能够跟踪设备和漏洞的变化。这有助于持续监视和评估网络的安全性。

API 支持: ZoomEye 提供 API,允许开发人员集成 ZoomEye 的功能到他们的应用程序中。这使得用户能够自动化搜索和信息收集的过程。

历史数据: ZoomEye 记录设备和漏洞的历史数据,用户可以查看过去的扫描结果,了解网络的发展和变化。

子域名收集:

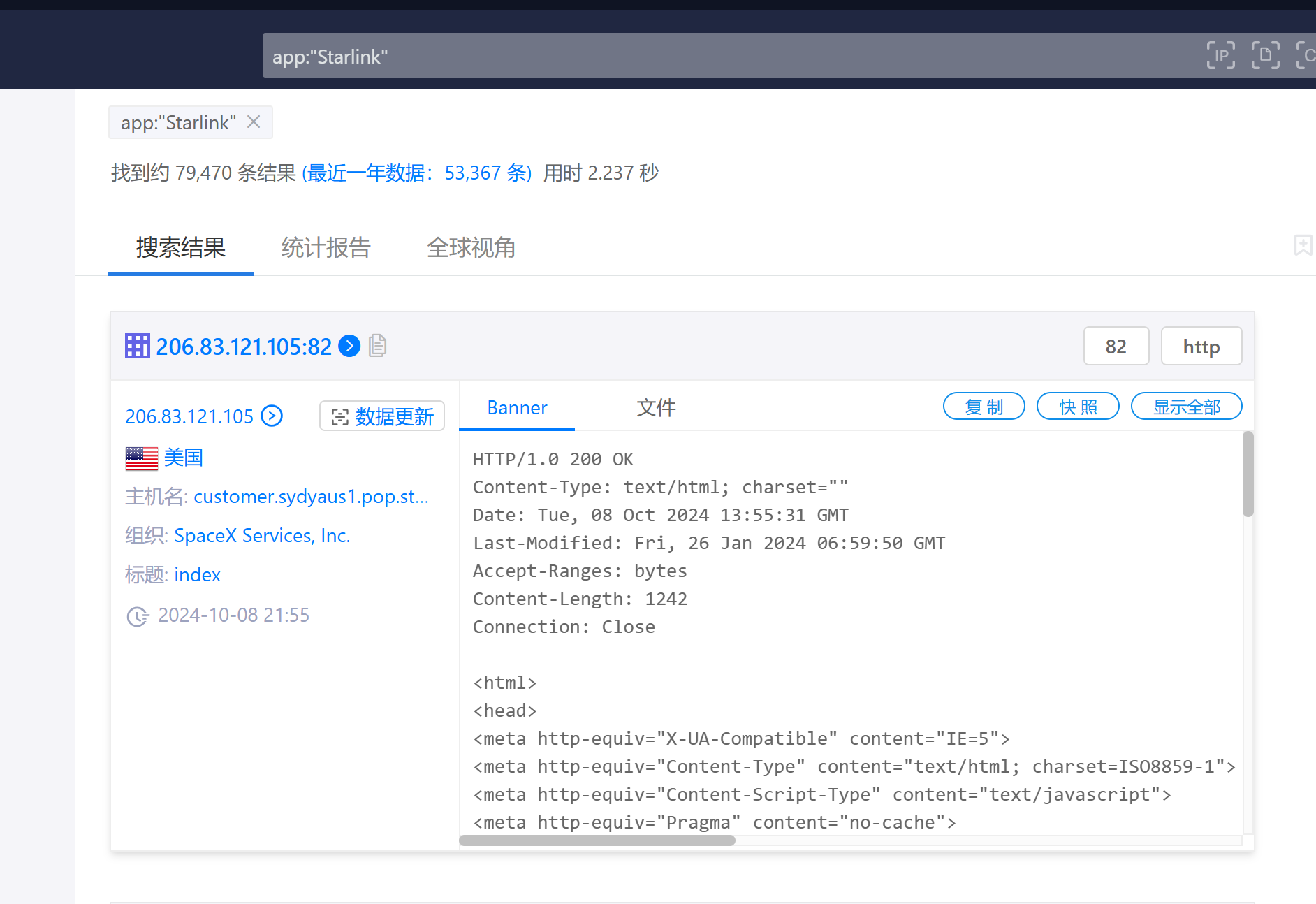

如搜索app:“Starlink”会出现如下结果

右侧可以看到国家、搜索类型、设备、组件、端口等信息

其他网络搜索引擎:

fofa:https://fofa.info/

(Fingerprinting Organizations with Advanced Tools)是一家总部位于中国的网络安全公司提供的一款网络搜索引擎,专注于帮助用户收集和分析互联网上的设备和服务信息。FOFA 的主要特点包括:

设备指纹识别: FOFA 可以通过对设备的指纹信息进行识别,帮助用户发现和查找特定类型的设备。

漏洞扫描: FOFA 提供了一些漏洞扫描功能,可以帮助用户检测目标设备中可能存在的漏洞。

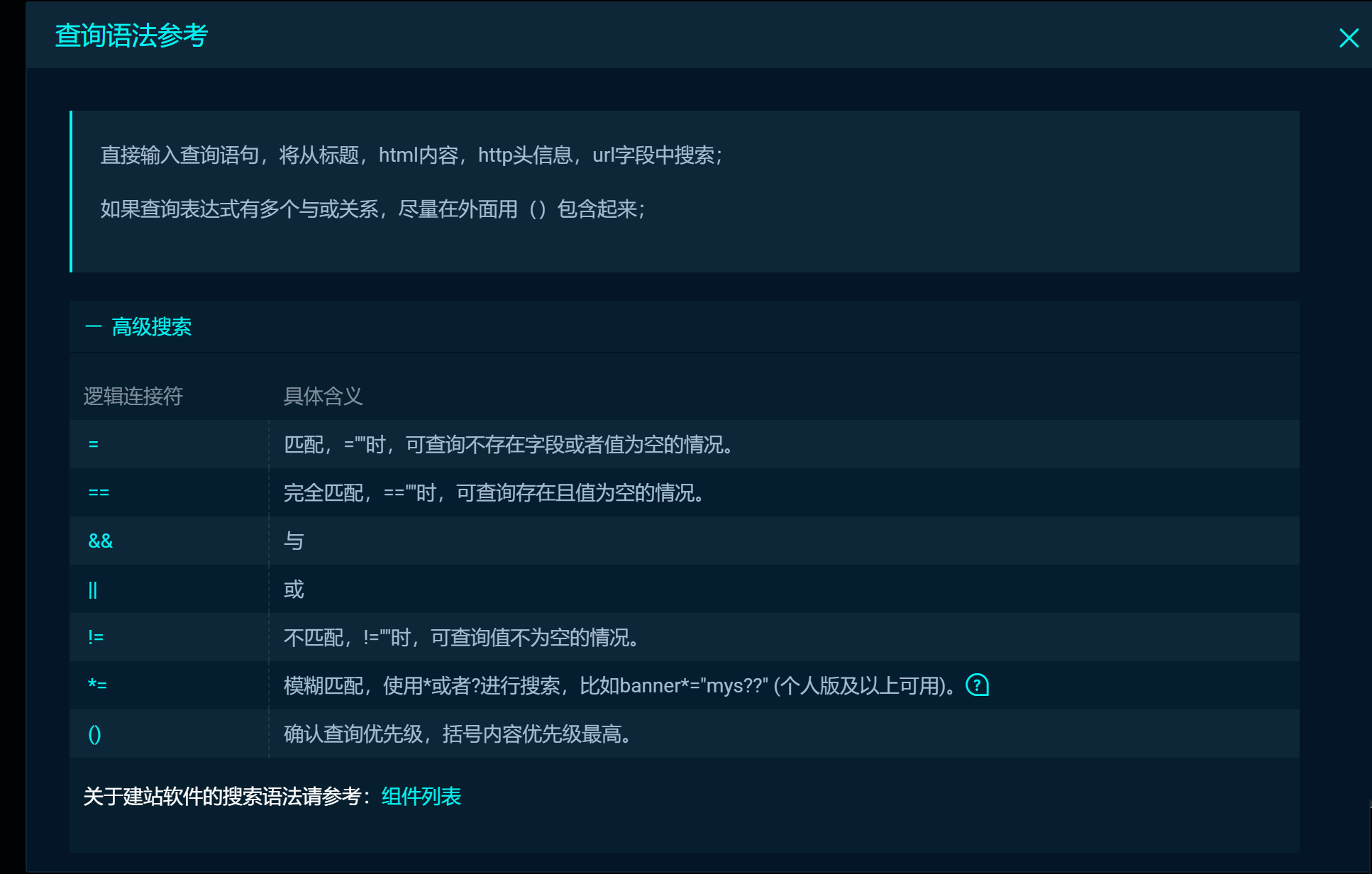

定制搜索: 用户可以使用 FOFA 的搜索语法和过滤器,根据特定的条件和关键词来执行定制搜索,以找到目标设备和服务。

图形化界面: FOFA 提供图形化的搜索界面,使用户能够直观地查看搜索结果、图表和图谱,从而更好地理解互联网上的设备布局。

历史数据: FOFA 记录了历史搜索结果,用户可以查看设备和服务的历史信息,帮助他们了解网络的发展和变化。

API 支持: FOFA 提供了 API,使用户能够通过编程方式访问其搜索引擎,从而集成 FOFA 的功能到自己的应用程序或工作流程中。

FOFA 的使用需要遵循合法和道德的准则,用户在使用 FOFA 进行网络安全研究和侦查时,应该确保符合相关法规和隐私政策。 FOFA 通常提供基本的免费使用和付费的高级功能,具体的功能和定价可以在其官方网站上找到。

:https://www.shodan.io/dashboard

Shodan 是一个网络搜索引擎,它与一般的搜索引擎有所不同,主要侧重于搜索互联网上连接的设备、服务和网络。以下是 Shodan 的一些详细特点和用途:

设备搜索: Shodan 允许用户通过关键字、IP地址、端口号等搜索连接到互联网的设备。这包括摄像头、路由器、工控系统、服务器等各种设备。

服务搜索: 用户可以搜索特定的网络服务,例如开放的FTP、SSH、HTTP等端口。通过这种方式,用户可以查看连接到这些服务的设备,了解设备所提供的服务类型。

漏洞扫描: Shodan 提供漏洞扫描服务,用户可以使用该服务检查设备和服务是否存在已知的安全漏洞。这对于进行漏洞评估和安全审计非常有用。

可视化工具: Shodan 提供交互式的地图和图形工具,使用户能够以可视化方式探索互联网上的设备分布、服务分布和漏洞情况。

历史数据: 用户可以查看设备和服务的历史数据,了解它们随时间的变化。这有助于追溯特定设备或服务的演变和安全状态。

API 支持: Shodan 提供 API,允许用户通过编程方式进行搜索和获取数据。这使得用户能够自动化他们的工作流程,并集成 Shodan 数据到他们的安全工具中。

监视和提醒: 用户可以设置监视规则,以便在发现满足特定条件的设备或服务时收到提醒。这有助于及时发现网络中的变化和潜在威胁。

Shodan 主要服务于安全专业人员、网络管理员和研究人员,用于进行网络安全评估、威胁情报收集以及漏洞研究。使用 Shodan 需要合法合规,严格遵循其使用条款。